Společnost Sophos vydala SG UTM verzi 9.710. Vydání bude jako obvykle zavedeno v následujících fázích:

- V první fázi si můžete stáhnout aktualizační balíček ze Sophos serveru. Klikněte na odkaz a přejděte do složky UTM / v9 / up2date.

- Aktualizační balíček – 9.709 až 9.710: https://download.astaro.com/UTM/v9/up2date/u2d-sys-9.709003-710001.tgz.gpg

- md5sum je e32b61bf168cf06181ca79ba325abb16: https://download.astaro.com/UTM/v9/up2date/u2d-sys-9.709003-710001.tgz.gpg.md5

- Během fáze 2 bude zpřístupněn prostřednictvím Up2Date serverů v několika fázích.

- Ve fázi 3 bude Update zpřístupněn všem zbývajícím instalacím.

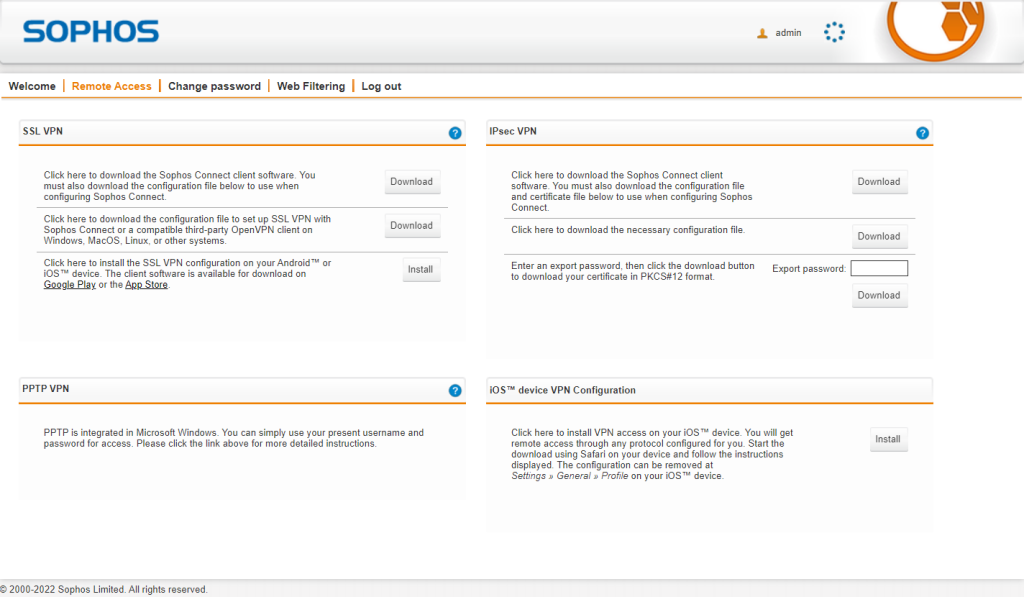

Vzhledem k tomu, že samostatný klient IPSec ukončí prodej 30. března 2022, stránka vzdáleného přístupu na uživatelském portálu je aktualizovaná tak, aby lépe podporovala Sophos Connect. Sophos Connect je doporučenou alternativou ke starým klientům SSLVPN a IPSec. Odkazy ke stažení na uživatelském portálu nyní přesměrovávají uživatele do sekce Sophos Connect zde. Konfigurační odkazy byly aktualizovány, aby poskytovaly balíčky certifikátů a nastavení, které lze importovat pomocí Sophos Connect.

Klient Sophos Connect by měl být schopen pracovat s jakoukoli konfigurací IPSec nebo SSLVPN, kterou již máte nastavenou. Zde je několik dalších odkazů, které vám pomohou pochopit, jak to funguje.

Tuto aktualizaci nedoporučujeme instalovat, protože odebere možnost stáhnutí Sophos SSL VPN klienta, naopak doporučujeme plánovat instalaci Sophos Connect klienta.

Novinky

- Maintenance Release

- Security Release

Vyřešené problémy

- NUTM-12592 [Basesystem] Use Only Secure Ciphers for UTM SSH Server

- NUTM-12784 [Basesystem] Patch BIND vulnerabilities (CVE-2021-25214, CVE-2021-25215, CVE-2021-25219)

- NUTM-13101 [Basesystem] Patch Strongswan Vulnerability (CVE-2021-41991)

- NUTM-13119 [Basesystem] Patch Binutils Vulnerability (CVE-2021-3487)

- NUTM-13144 [Basesystem] Remove SSLVPN client downloader from UTM

- NUTM-13192 [Basesystem] Use Secure Key Exchange Algorithms for SSH

- NUTM-13203 [Basesystem] snmpd high memory for snmpwalk v3

- NUTM-12615 [Configuration Management] Root password hash exposed via confd*.log (CVE-2022-0652)

- NUTM-13013 [Email] Upgrade Exim to v4.95

- NUTM-13200 [Email] OAEP RSA padding mode still uses SHA-1 in S/MIME

- NUTM-13267 [Email] SQLi in the Mail Manager (CVE-2022-0386)

- NUTM-13071 [Logging] IPFIX reporting transferred data on wrong direction

- NUTM-12885 [Network] IPS exceptions issue

- NUTM-12987 [RED] Issue with RED tunnel on BO after disconnecting PPPoE

- NUTM-12936 [Web] Add configuration for overriding warn page to proceed link protocol (Standard Mode SSO)